Scurity Groups bertindak sebagai firewall virtual untuk instance Anda untuk mengontrol lalu lintas masuk dan keluar. Untuk setiap grup keamanan, Anda menambahkan aturan yang mengontrol lalu lintas masuk ke instance, dan sekumpulan aturan terpisah yang mengontrol lalu lintas keluar.

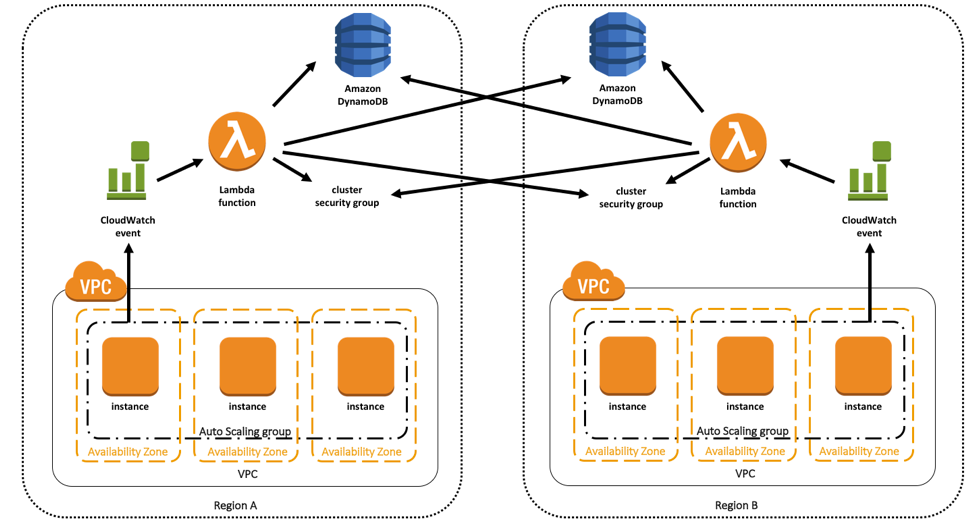

Untuk koneksi VPC Anda, buat grup keamanan baru dengan deskripsi QuickSight-VPC. Grup keamanan ini harus mengizinkan semua lalu lintas TCP masuk dari grup keamanan tujuan data yang ingin Anda jangkau.

Catatan : Konfigurasi jaringan cukup kompleks sehingga sangat menyarankan Anda membuat grup keamanan baru untuk digunakan dengan QuickSight. Ini juga mempermudah AWS Support untuk membantu Anda jika Anda perlu menghubungi mereka. Untuk mengaktifkan Amazon QuickSight agar berhasil terhubung ke instans di VPC Anda, konfigurasikan aturan grup keamanan Anda untuk mengizinkan lalu lintas antara antarmuka jaringan QuickSight dan instans yang berisi data Anda. Untuk melakukannya, konfigurasikan grup keamanan yang dilampirkan ke aturan masuk instance database Anda untuk mengizinkan lalu lintas berikut:

Dari port yang disambungkan QuickSight

Dari salah satu opsi berikut:

ID grup keamanan yang terkait dengan antarmuka jaringan QuickSight yang disarankan atau Alamat IP private dari antarmuka jaringan QuickSight

Inbound Rules

Saat Anda membuat grup keamanan, itu tidak memiliki aturan masuk. Tidak ada lalu lintas masuk yang berasal dari host lain ke instance Anda yang diizinkan sampai Anda menambahkan aturan masuk ke grup keamanan.

Grup keamanan yang dilampirkan ke antarmuka jaringan QuickSight berperilaku berbeda dari kebanyakan grup keamanan, karena tidak stateful. Grup keamanan lain biasanya stateful. Artinya, setelah mereka membuat koneksi keluar ke grup keamanan sumber daya, mereka secara otomatis mengizinkan lalu lintas kembali.

Baca juga artikel berikut ini:

- Konfigurasi rabbitMQ untuk message broker

- Bekerja lebih produktif dengan docker

- Install gitlab runner manual pada ubuntu

- Golang: email HTML Template dengan Gomail

Sebaliknya, grup keamanan antarmuka jaringan QuickSight tidak secara otomatis mengizinkan lalu lintas kembali. Karena itu, menambahkan aturan keluar ke grup keamanan antarmuka jaringan QuickSight tidak berfungsi. Agar berfungsi untuk grup keamanan antarmuka jaringan QuickSight, pastikan untuk menambahkan aturan masuk yang secara eksplisit mengotorisasi lalu lintas kembali dari host database.

Aturan masuk di grup keamanan Anda harus mengizinkan lalu lintas di semua port. Ini perlu melakukan ini karena nomor port tujuan dari setiap paket pengembalian masuk diatur ke nomor port yang dialokasikan secara acak.

Untuk membatasi QuickSight agar hanya terhubung ke instans tertentu, Anda dapat menentukan ID grup keamanan (disarankan) atau alamat IP pribadi dari instans yang ingin Anda izinkan. Dalam kedua kasus tersebut, aturan masuk grup keamanan Anda masih perlu mengizinkan lalu lintas di semua port (0–65535).

Untuk mengizinkan QuickSight terhubung ke instance apa pun di VPC, Anda dapat mengonfigurasi grup keamanan antarmuka jaringan QuickSight. Dalam kasus ini, berikan aturan masuk untuk mengizinkan lalu lintas di 0.0.0.0/0 di semua port (0–65535).

Grup keamanan yang digunakan oleh antarmuka jaringan QuickSight harus berbeda dari grup keamanan yang digunakan untuk database Anda. Kami menyarankan Anda menggunakan grup keamanan terpisah untuk koneksi VPC.

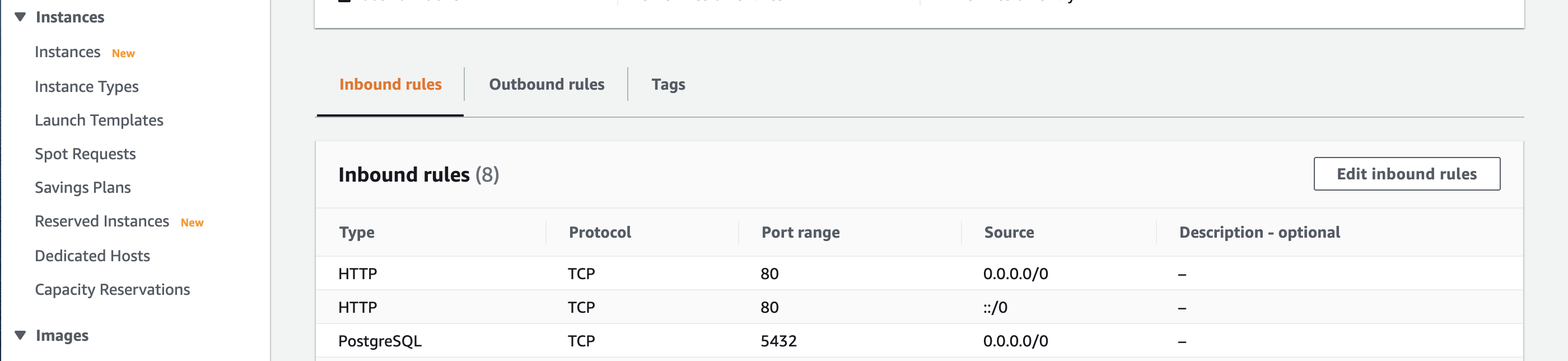

Untuk mengakses Scurity Group Inbound Rules : pilih service EC2 -> pilih instances -> pilih instance ID -> pilih tab scurity -> klik Security groups -> pilih tabs inbounds rules

aws inbound rules // foto istimewa

aws inbound rules // foto istimewa

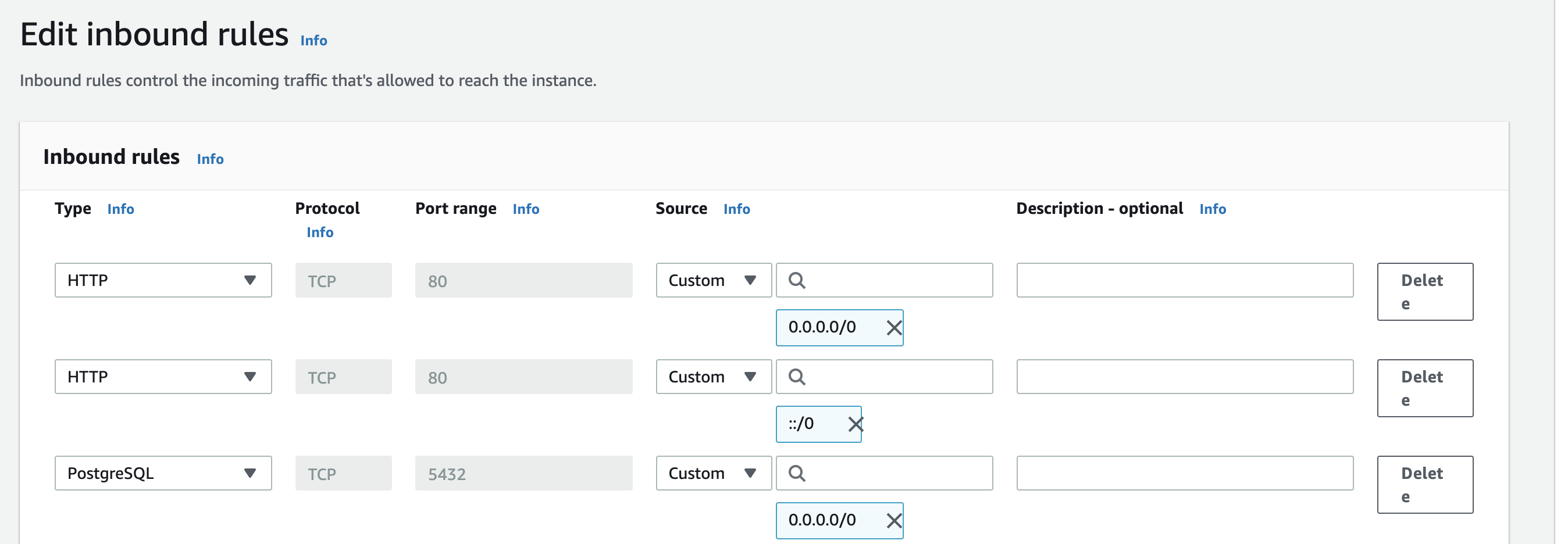

Selanjutnya klik buttond Edit Inbound Rules, tambahkan rules pada jaringan VPC anda, perhatikan contoh dibawah ini :

aws edit inbound rules // foto istimewa

aws edit inbound rules // foto istimewa

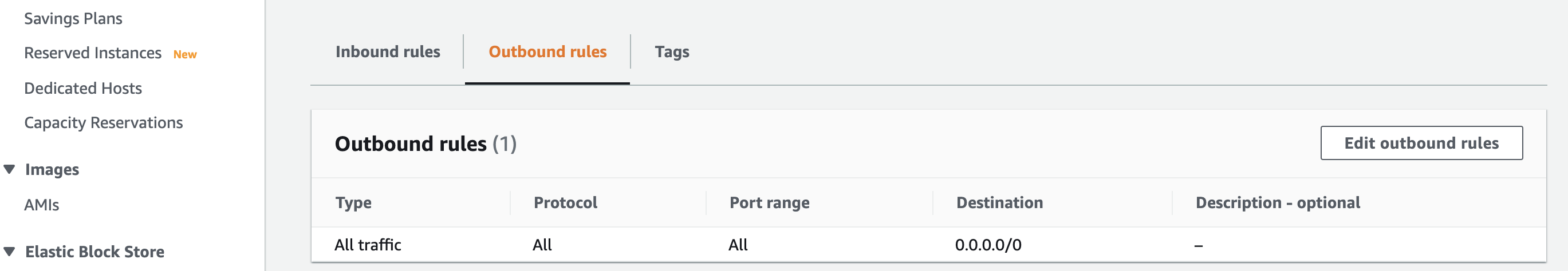

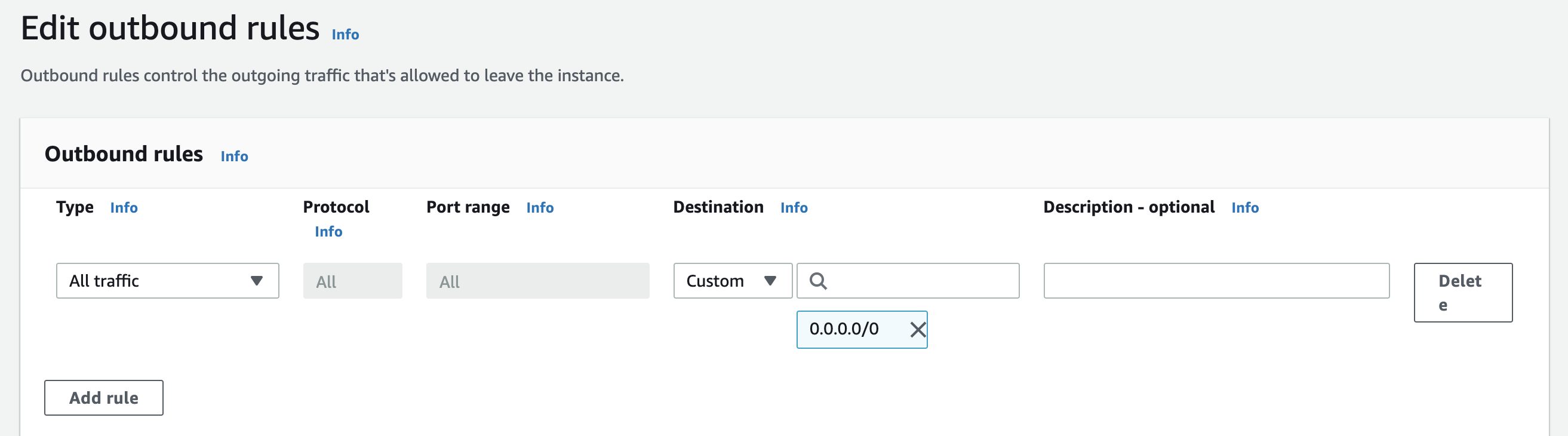

Outbound Rules

Secara default, grup keamanan menyertakan aturan keluar yang memungkinkan semua lalu lintas keluar. Sebaiknya Anda menghapus aturan default ini dan menambahkan aturan keluar yang hanya mengizinkan lalu lintas keluar tertentu.

Grup keamanan yang dilampirkan ke antarmuka jaringan QuickSight harus memiliki aturan keluar yang mengizinkan lalu lintas ke setiap instance database di VPC yang Anda inginkan untuk dihubungkan dengan QuickSight.

Untuk membatasi QuickSight agar hanya terhubung ke instans tertentu, tentukan ID grup keamanan (disarankan) atau alamat IP pribadi instans yang akan diizinkan. Anda menyiapkan ini, bersama dengan nomor port yang sesuai untuk instance Anda (port tempat instance mendengarkan), di aturan keluar.

Grup keamanan VPC juga harus mengizinkan traffic keluar ke grup keamanan tujuan data, khususnya di port atau port tempat database.

Untuk mengakses Scurity Group Inbound Rules : pilih service EC2 -> pilih instances -> pilih instance ID -> pilih tab scurity -> klik Security groups -> pilih tabs outbound rules

aws outbound rules // foto istimewa

aws outbound rules // foto istimewa

Selanjutnya klik buttond Edit Outbound Rules, tambahkan rules pada jaringan VPC anda, perhatikan contoh diba

aws edit outbound rules // foto istimewa

aws edit outbound rules // foto istimewa

Baca artikel lainya :

- Tips ganti key pair aws ec2 yang hilang

- 9 web framework pilihan developer python

- Alibaba cloud OSS client menggunakan python

- Modern logs dengan sentry.io

sumber referensi : docs.aws.amazon.com